Một nhà nghiên cứu bảo mật đã phát hiện một số lỗ hổng nghiêm trọng trong một trong những hệ điều hành thời gian thực nhúng phổ biến nhất – được gọi là FreeRTOS – và các biến thể khác của nó, phơi bày một loạt các thiết bị IoT và hệ thống cơ sở hạ tầng quan trọng cho tin tặc.

Hiểu về FreeRTOS

FreeRTOS là một hệ điều hành nhúng thời gian thực (Real Time Operating System) mã nguồn mở được phát triển bởi Real Time Engineers Ltd, sáng lập và sở hữu bởi Richard Barry. FreeRTOS được thiết kế phù hợp cho nhiều hệ nhúng nhỏ gọn vì nó chỉ triển khai rất ít các chức năng như: cơ chế quản lý bộ nhớ và tác vụ cơ bản, các hàm API quan trọng cho cơ chế đồng bộ. Nó không cung cấp sẵn các giao tiếp mạng, drivers, hay hệ thống quản lý tệp (file system) như những hệ điều hành nhúng cao cấp khác.

TIN NÓNG: Lỗ hổng bảo mật trong thiết bị IoT gia tăng đột biến

FreeRTOS có nhiều ưu điểm, hỗ trợ nhiều kiến trúc vi điều khiển khác nhau, kích thước nhỏ gọn (4.3 Kbytes sau khi biên dịch trên Arduino), được viết bằng ngôn ngữ C và có thể sử dụng, phát triển với nhiều trình biên dịch C khác nhau (GCC, OpenWatcom, Keil, IAR, Eclipse, …), cho phép không giới hạn các tác vụ chạy đồng thời, không hạn chế quyền ưu tiên thực thi, khả năng khai thác phần cứng. Ngoài ra, nó cũng cho phép triển khai các cơ chế điều độ giữa các tiến trình như: queues, counting semaphore, mutexes.

Bắt đầu từ cuối năm ngoái, dự án FreeRTOS đang được quản lý bởi Amazon, người đã tạo ra Amazon FreeRTOS hệ điều hành IoT cho vi điều khiển bằng cách nâng cấp hạt nhân FreeRTOS và một số thành phần của nó.

Amazon tăng cường chức năng FreeRTOS bằng cách thêm các mô-đun để kết nối an toàn thông qua các air updates, code signing, hỗ trợ cloud AWS và nhiều thứ nữa.

Bên cạnh Amazon, WITTENSTEIN (WHIS) cũng duy trì hai phiên bản của FreeRTOS — một phiên bản thương mại của FreeRTOS được gọi là WHIS OpenRTOS và một RTOS hướng về an toàn được gọi là SafeRTOS, để sử dụng trong các thiết bị quan trọng về an toàn.

Lỗ hổng bảo mật FreeRTOS và bản vá

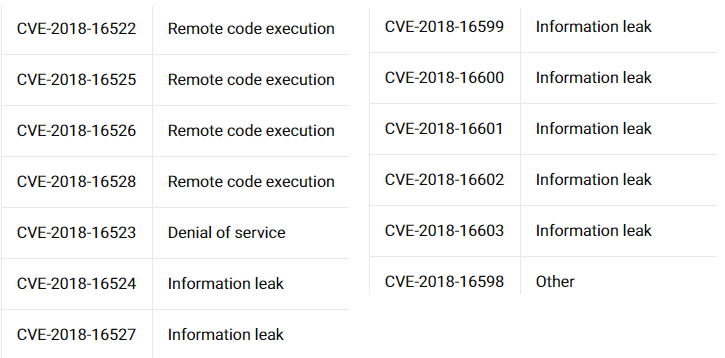

Ori Karliner, một nhà nghiên cứu bảo mật tại Zimperium Security Labs (ZLabs), đã phát hiện tổng cộng 13 lỗ hổng trong ngăn xếp TCP/IP của FreeRTOS cũng ảnh hưởng đến các biến thể được duy trì bởi Amazon và WHIS, như hình dưới đây:

Các lỗ hổng có thể cho phép kẻ tấn công phá hỏng thiết bị đích làm rò rỉ thông tin từ bộ nhớ của nó, và đáng lo ngại nhất là thực thi mã độc hại từ xa trên nó do đó kiểm soát hoàn toàn thiết bị đích.

Theo nhà nghiên cứu, các lỗ hổng ảnh hưởng đến các phiên bản FreeRTOS lên tới 10.0.1 (với FreeRTOS + TCP), các phiên bản AWS FreeRTOS lên tới 1.3.1, và WHIS OpenRTOS và SafeRTOS (Với các thành phần TCP / IP trung gian của WHIS Connect).

Zimperium đã báo cáo các lỗ hổng cho Amazon, và công ty này đã triển khai các bản vá bảo mật cho các phiên bản AWS FreeRTOS 1.3.2 trở đi (mới nhất v1.4.2).

Để cho phép các nhà cung cấp nhỏ hơn vá lỗi trước khi kẻ tấn công cố gắng tận dụng chúng, zLabs đã quyết định không tiết lộ chi tiết kỹ thuật về các lỗ hổng này trong ít nhất một tháng.

Bạn muốn rà soát lỗ hổng Website để phát hiện các lỗ hổng đang tồn tại trong hệ thống của công ty mình liên hệ ngay với chúng tôi.