Chuyên đề phân tích mã độc đang được rất nhiều bạn đọc yêu thích công nghệ quan tâm, SecurityBox đang nhận được rất nhiều phản hồi tích cực từ phía độc giả. Trong bài viết lần trước bạn đọc đã được hướng dẫn phân tích về mã độc lab07-01, ở bài viết này chuyên gia an ninh mạng của SecurityBox sẽ hướng dẫn các bạn phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab07-02.

Phân tích mã độc Lab07-02 trong cuốn Practical Malware Analysis của Andrew Honig và Michael Sikorski (https://nostarch.com/malware)

Mẫu mã độc của Lab07-02 có thể tải về từ: https://github.com/mikesiko/PracticalMalwareAnalysis-Labs

Phân tích

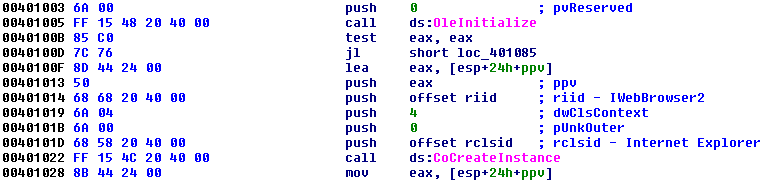

- Khi thực thi, đầu tiên, Lab07-02.exe khởi tạo một COM object và một con trỏ trỏ tới COM object vừa tạo.

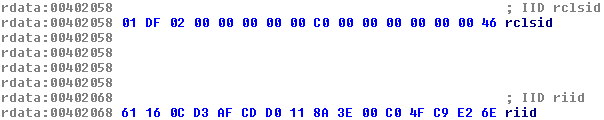

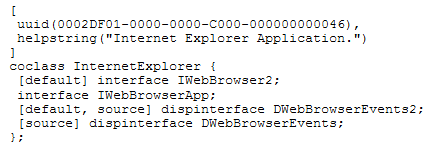

- Với các giá trị IID là D30C1661-CDAF-11D0-8A3E-00C04FC9E26E và CLSID là 0002DF01-0000-0000-C000-000000000046, có thể thấy đối tượng COM được khởi tạo là một instance của Internet Explorer

![]()

- Con trỏ trả về từ hàm CoCreateInstance được lưu vào biến ppv trong stack và được sử dụng trong lời gọi phương thức tại offset 0x2C của giao diện IWebBrowser2 (dòng 0x401074). Offset 0x2C của IWebBrowser2 là hàm Navigate.

- Như vậy, Lab07-02.exe thực hiện mở một cửa sổ Internet Explorer, truy cập tới URL http://www.malwareanalysisbook.com/ad.html sau đó kết thúc thực thi.Mã độc không gây thay đổi nào trên hệ thống. Đây là một Adware đơn giản.

Phát hiện

Lab07-02.exe có thể phát hiện bằng signature:

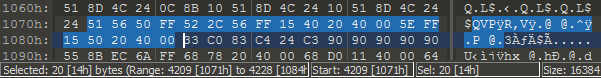

- 20 byte từ file offset 4209, là đoạn code gọi hàm có địa chỉ [EDX+2Ch] trong giao diện IWebBrowser32.

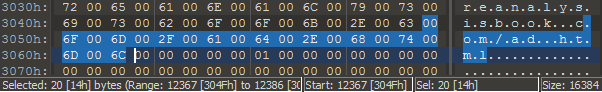

- 20 byte từ file offset 12367, là một phần trong string của URL http://www.malwareanalysisbook.com/ad.html

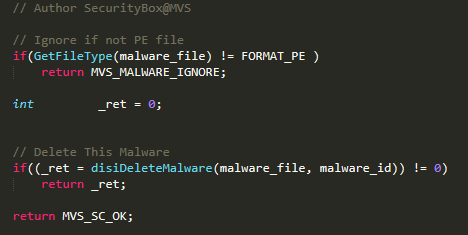

Gỡ bỏ

Chỉ cần xóa file thực thi của mã độc

XEM THÊM: Phân tích, phát hiện, gỡ bỏ mã độc Lab06 đầy đủ TẠI ĐÂY

Quý khách hàng cần tư vấn hỗ trợ về dịch vụ, giải pháp hoặc sản phẩm vui lòng liên hệ:

Website: https://securitybox.vn

Hotline: 092 711 8899

Email: info@securitybox.vn

Địa chỉ: Tầng 9, 459 Đội Cấn, quận Ba Đình, thành phố Hà Nội.