Các nhà nghiên cứu an ninh mạng tại Guardicore Labs hôm nay đã công bố một báo cáo chi tiết về chiến dịch tấn công mã hóa các máy chủ Windows MS-SQL và PHPMyAdmin trên toàn thế giới.

Chiến dịch này được gọi với cái tên Nansh0u, cuộc tấn công bằng mã độc này được cho là do nhóm hacker APT-style đến từ Trung Quốc thực hiện. 50000 máy chủ đã lây nhiễm và bị cài đặt vào nhân Kernel một loại mã độc rootkit

Chiến dịch bắt đầu vào 26 tháng 2. Nhưng đến tháng 4 mới phát hiện bản đầu tiên. Cùng với đó là khoảng 20 phiên bản khác nhau của mã độc này được lưu trữ trên các máy chủ cung cấp dịch vụ lưu trữ

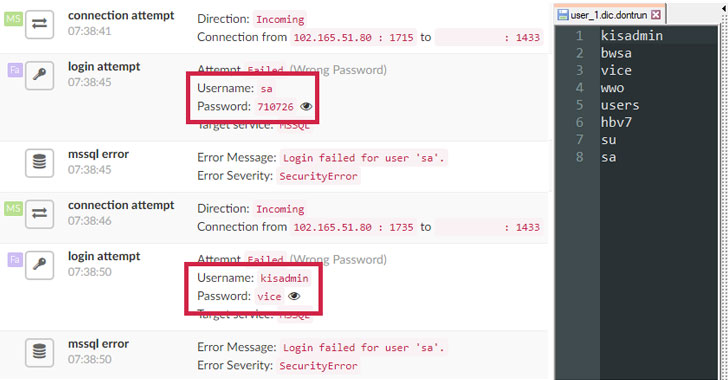

Tấn công Brute-forcing này có thể truy cập công khai vào các máy chủ MS-SQL, PHPMyAdmin bằng 1 trình quét cổng đơn giản.

Hàng loạt máy tính Mac đang dính lỗ hổng bảo mật nghiêm trọng

Sau khi chiếm quyền quản trị, attacker sẽ thực thi một chuỗi các câu lệnh MS-SQL trên hệ thống và tải về mã độc từ máy chủ lưu trữ từ xa và chhayj nó với các đặc quyền cao nhất của hệ thống.

Sau khi thâm nhập hệ thống, tận dụng lỗ hổng leo thang đặc quyền CVE-2014-4113 để có được các đặc quyền cao nhất của hệ thống.

“Sử dụng đặc quyền Windows này sẽ cái đặt mã độc vào quy trình Winlogon. Mã độc sẽ tạo thành 1 quy trình mới kế thừa các đặc quyền của hệ thống Winlogon, cung cấp các đặc quyền tương đương”

Cổng PAYLOAD sau đó cài đặt một mã độc khai thác tiền điện tử trên các máy chủ bị xâm nhập để khai thác tiền điện tử TurtleCoin

Bên cạnh đó, mã độc cũng tự bảo vệ quá trình của nó khỏi bị chấm dứt bằng cách sử dụng rootkit chế độ nhân được kí điện tử để duy trì

“chúng tôi tìm thấy trong trình điều khiển có chứng chỉ được cấp bởi công ty công nghệ Hàng Châu Hootian”

Các nhà nghiên cứu cũng đã cung cấp 1 dánh sách đầy đủ các tập lệnh dựa trên PowerShell miễn phí mà nhờ vào đó các quản trị viên có thể sử dụng để kiểm tra xem hệ thống của mình có bị nhiễm mã độc này ko.

Vì cuộc tấn công lợi dụng cơ chế mật khẩu yếu của MS-SQL và PHPMyAdmin nên các quản trị viên được khuyến cáo nâng cao độ mạnh và sự phức tạp cho mật khẩu của họ.

Hướng dẫn: Chuyển các lỗ hổng được quét từ Burp Suite sang Splunk events

Nguồn: THN