Một kỹ thuật chèn mã không tên mới được gọi là Process Doppelgänging đang được sử dụng phổ biến bởi không chỉ một hoặc hai mà một số lượng lớn các biến thể của phần mềm độc hại trong tự nhiên, một báo cáo mới được The Hacker News tiết lộ.

Được phát hiện vào cuối năm 2017, Process Doppelgänging là một biến thể không rõ ràng của kỹ thuật Process Injection, tận dụng chức năng Windows tích hợp để trốn tránh phát hiện và hoạt động trên tất cả các phiên bản hiện đại của hệ điều hành Microsoft Windows.

Cuộc tấn công Process Doppelgänging hoạt động bằng cách sử dụng các NTFS Transaction để khởi chạy một quá trình độc hại thông qua việc thay thế bộ nhớ của một quy trình hợp pháp, lừa các công cụ giám sát quá trình và công cụ chống vi-rút tin rằng quá trình hợp pháp đang chạy.

Vài tháng sau khi tiết lộ kỹ thuật này, một biến thể của mã độc SynAck đã trở thành phần mềm độc hại đầu tiên khai thác kỹ thuật Process Doppelgänging, nhắm mục tiêu người dùng ở Hoa Kỳ, Kuwait, Đức và Iran.

Ngay sau đó, Các nhà nghiên cứu đã phát hiện ra một trình thả nhỏ giọt (bộ nạp) cho trojan ngân hàng Osiris cũng đang sử dụng kỹ thuật này kết hợp với một kỹ thuật trốn tránh phần mềm độc hại tương tự được phát hiện trước đó có tên là Process Hollowing.

Cơ sở hạ tầng máy chủ Lenovo phát hiện nhiều lỗ hổng bảo mật

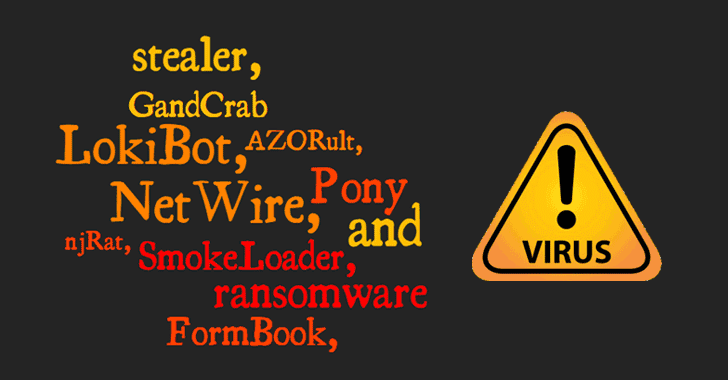

Hiện tại, không chỉ dừng lại ở Synack hay Osiris mà biến thể đó đã lan rộng ra hơn 20 họ phần mềm độc hại khác nhau bao gồm FormBook , LokiBot , SmokeLoader , AZORult, NetWire, njRat , Pony stealer vàPhần mềm ransomware GandCrab đã sử dụng các trình tải phần mềm độc hại thúc đẩy triển khai kết hợp tấn công Process Doppelgänging này để tránh bị phát hiện.

Sau khi phân tích hàng trăm mẫu phần mềm độc hại, các nhà nghiên cứu bảo mật tại enSilo đã phát hiện ra ít nhất bảy phiên bản khác nhau của trình tải như vậy, chúng được đặt tên là ” TxHollower “, được sử dụng bởi các tác giả phần mềm độc hại khác nhau.

Các nhà nghiên cứu cho biết: “Những kẻ tấn công được biết là tái sử dụng các tài nguyên và công cụ trong chuỗi tấn công của chúng, đáng chú ý nhất là các bộ phân, bộ đóng gói và bộ nạp.

Các nhà nghiên cứu tin rằng các trình tải TxHollower có sẵn cho tội phạm mạng thông qua một số bộ công cụ khai thác hoặc bộ công cụ khai thác, cuối cùng làm tăng việc sử dụng các kỹ thuật giống như quá trình doppelgänging trong tự nhiên.

Mẫu đầu tiên của trình tải với tính năng TxHollower đã được sử dụng vào tháng 3 năm 2018 để phân phối Netwire RAT, và sau đó cũng được phát hiện kèm theo nhiều phiên bản GandCrab , bắt đầu từ v5 và đi đến v5.2.

Bên cạnh đó, các nhà nghiên cứu tại enSilo cũng tìm thấy một vài mẫu được bọc trong một lớp bổ sung như các tệp MSI và trong một số trường hợp, các bộ tải được lồng vào nhau.

Các nhà nghiên cứu cho biết: “Mặc dù chúng tôi không quan sát được sự lây nhiễm thực tế, chúng tôi có thể tìm thấy một vài mẫu mà chúng tôi nghi ngờ có liên quan đến chuỗi nhiễm trùng như trình tải xuống và trình phân tích của TxHollower. Loại tệp bao gồm tệp thực thi PE, JavaScript và tài liệu”.

Phát hành bộ key giải mã chính cho GandCrab Ransomware

Nguồn: THN